El phishing es una de las técnicas más habituales que utilizan los ciberdelincuentes en la red para obtener los datos personales de los usuarios, como los bancarios, mediante la suplantación de identidad.

¿Has recibido algún correo electrónico de la DGT alertando del pago de una multa? ¿Y de la Agencia Tributaria? Aunque la gran mayoría de correos fraudulentos son detectados y enviados a la carpeta de spam, es cierto que algunos pueden llegar a la bandeja de entrada.

xisten varios aspectos en los que podemos fijarnos para comprobar que se trata de un ataque, como la dirección del remitente. Sin embargo, según la Oficina de Seguridad del Internauta (OSI), «este no es un factor decisorio, ya que cada vez hay más ataques de phishing, en los que el correo ha sido suplantado debido al email spoofing».

¿En qué consiste el ‘email spoofing’?

Se trata de una de las técnicas de suplantación de identidad a través del correo electrónico en la que el atacante «ha cambiado la dirección del remitente y el asunto para conseguir que parezca una comunicación real».

De esta manera, el email spoofing se basa en «enmascarar» la dirección del remitente original del ciberdelincuente por el de la víctima indirecta, como por ejemplo una entidad bancaria o un organismo público. «Podríamos interpretarlo como si un tercero, el atacante, realizase una suplantación de identidad y se hiciese pasar por alguien en quien nosotros podemos confiar para obtener algún beneficio», subrayan en la OSI.

Pero, ¿cómo es posible que este tipo de emails sean difíciles de detectar? Este problema se debe a que el protocolo Simple mail transfer o SMTP, encargado del envío de correos, «no incluye mecanismos de autenticación».

¿Cómo podemos ver la información del remitente?

Ante cualquier sospecha es esencial revisar el email para comprobar si es fraudulento. En primer lugar, hay dos perfiles distintos de víctimas: directa e indirecta. No obstante, «el objetivo del atacante sigue siendo el mismo», que es «engañar a sus víctimas directas para obtener un beneficio económico, datos personales o financieros».

Así, el paso más importante es «detenernos unos minutos» para ser capaces de interpretar el asunto del email y el remitente para obtener los datos del emisor, los servidores de correo intermedios, el cliente y las fechas de envío y recepción.

Si utilizas Microsoft Outlook, hay que seguir los siguientes pasos:

Haz doble 'clic' en el mensaje para abrirlo en una ventana nueva.

Después, selecciona 'archivo', 'información' y 'propiedades'.

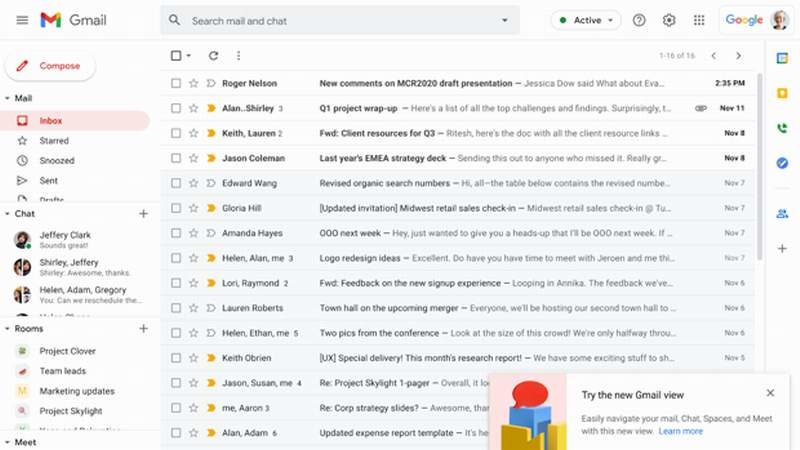

En el apartado 'Encabezados de Internet' podremos comprobar esta información.En el caso de utilizar Gmail, los pasos son:

Abrir el correo electrónico que quieras analizar.

Después, haz 'clic' en el icono de los tres puntos y selecciona 'Ver origen del mensaje'.Una vez vista la información, se pueden interpretar varios aspectos para comprobar la autenticidad. Por un lado, el tiempo de envío, esto es, si el mensaje tardó 20 segundos desde que se envío hasta que llegó a nuestra bandeja. «Cuando más tiempo pase, más sospechoso será», alertan.

En el apartado From se puede observar el remitente y ver si coincide el dominio de la empresa que nos ha enviado el email. Por otro lado, los campos SPF y DKIM en los registros «nos sirven para comprobar si pasan el control de verificación».

Tomado de https://www.20minutos.es